Détérioration sous méthode

a

Après la présentation du workshop, nous avons réfléchi à ce qui nous intéressait, ce que nous voulions toucher parmi les références proposées. : nous voulions en profiter pour tester et bidouiller, mettre à profit des connaissances et des techniques. Nous avons alors mis en commun nos premières idées : séquençage de photos détériorées, créer un virus informatique... (photo page)

Ici présent, un scan de notre brainstorming lors de la première séance de workshop :

Nous avons donc regroupé différentes idées qui pouvait avoir un rapport avec le sujet du workshop, et par la suite essayer de trouver une méthode de travail.

Nous avons finalement décidé de nous concentrer sur l’idée d’une détérioration de fichiers selon méthode. Nos deux références étaient la transcommunication, découverte durant la présentation et le chopped and screwed. Une manière de remixer la musique créee par Dj Screw à Houston dans les années 90 ( http://screweduprecords.com/about/ )

Le ralenti et haché se caractérise entre autres par un tempo ralenti autour de 60/70bpm et des parties répétées (hachées).

Nous voulions utiliser ce processus de remix comme méthode et l’appliquer sur des fichiers audio non musicaux. C’était notre point de départ, il y avait l’idée d’utiliser comme base de travail pour la détérioration des documents à caractère sorciers (soufisme, kabbale, ésoterisme, tout ce qui rapporte à l’occulte ) et les corrompre à l’aide de la méthode du c&s jusqu’à atteindre quelque chose de l’ordre de....

Puis nous avons évoqué d’autre type de méthode de corruption de fichiers : text to voice , lecture inversée, logiciel de traitement de texte sur fichiers audio etc

Finalement après les recherches audio de Bastien nous avons décidé qu’il serait plus riche que chacun mette au point sa propre méthode de corruption :

Méthode Incantation Erronée

– Prendre une incantation, que l’on peut trouver n’importe ou sur internet, dans un livre, etc.

Exemple :

"Ou que tu sois, Je fais appel a toi, Sur les ailes de ces mots qui se deplacent, Quelle que soit la distance, Traverse le temps et l espace, Et apparais en ma presence."

"Toi qui vecut hier, Je te remercie, Je te laisse t envoler de cette terre, Et rejoindre le monde des esprits. "

"Toi qui vecut hier, Je t appelle d esprit a esprit, Reviens de l ombre ou de la lumiere,Et manifeste-toi ici."

– L’envoyer sur un logiciel qui puisse lire cette incantation comme TextSpeaker or encore sur Text to Voice : https://www.naturalreaders.com/online/. Pour ensuite le convertir en fichier audio :

– Par la suite je prend ce document audio pour le mettre a l’intérieur d’un logiciel de traitement de son comme Audacity ou encore Fl Studio, ou je vais venir pitcher le son de la voix ( augmenter ou descendre la tonalité ), insérer de manière aléatoire de la réverbération, puis après retourner ce fichier audio.

Ce qui donne :

– Ensuite je reprend le fichier modifier pour refaire l’action précédente ce qui va remettre le fichier audio dans le "bon" sens :

Ce qui va rajouter des voix subliminales en fond sonore ainsi que des interférences.

– Suite à ca je fais écouter les deux fichier sonore modifiés à Margot à qui je demande d’établir une retranscription de ce qu’elle comprend :

Voici les textes obtenus.

écoute 1 :

isioc gutsifimanep puemule conel ir sei rei se ne bap igshuc aeiuu vuc ir se de num un jouré va deselé le moc dischu uc aeiuc duch ssooosa vru dis li ba soisidelo selc zum visse neffe juir fuc.

écoute 2 :

empétrissement fait appel à toi sur les ailes ces mots qui se déplacent quelque soit le temps et l’espace envolée de cette terre et rejoindre le monde des esprits toi qui est cuillère pris et esprit vient de énorme la lumière en manifeste toi ici.

– Suite à cette retranscription j’enregistre Margot lisant ses propres retranscriptions :

– Après enregistrement je vais donc reprendre les même méthodes de déformations, alors ici on un premier pitch avec de la réverbération et un retournement de l’audio :

– Ensuite je réutilise cette méthode afin de remettre le fichier audio dans le bon sens ou on arrive à l’étape final de ma méthode de Détérioration :

Suite à cette méthode j’ai voulus pousser les recherche en créant un fichier vidéo qui mélangerai mon audio à de la musique et de la vidéo qui pourrai se corrompre entre eux au niveau du thème ( Ici j’ai décidé de corrompre incantation / religion / musique techno ).

Cela créer donc un visuel très fort en matière d’interprétations et de message, qui peut facilement porter à confusion ( ceci dit cela ne fut qu’une recherche supplémentaire pour donner "un produit fini" ).

Il y aussi la présence de sous-titres ( en russe ) pour intensifier cette corruption et la compréhension du fichier.

Le projet a évolué et nous voulions travailler le fait de d’appliquer systématiquement une méthode sur des fichiers de nature variées. La méthode que chacun a du mettre au point pouvait être technologique comme analogique, le but était que nous puissions nous transmettre entre nous des fichiers ( audio,vidéo,image...) et appliquer notre méthode à un fichier déjà corrompu plusieurs fois par différentes personnes et selon différentes méthodes.

Méthode Haché & Ralenti

Cette méthode est inspirée du chopped and screwed, elle a été appliquée sur les fichiers corrompus par les autres membres du groupe. Sur le logiciel audacity on a ouvert des mp3 et des données brutes.

Le fichier est d’abord ralenti de 100 à 65bpm puis sa hauteur est baissée de 6,5 tons.

Ensuite il s’agit de récupérer une portion de la piste pour la replacer à plusieurs endroits, de supprimer des parties, de modifier hauteur et vitesse :

« Seconde 5 » à « Seconde 6 » : sélectionner : supprimer-séparer

S12 à S13 : copier

Coller dans S5 à S7

S14 à S15 : supprimer-séparer, coller

S9 à S11 : supprimer-séparer coller

S13 à S15 changer la hauteur : -15 demis tons

S23 à S25 supprimer- séparer coller

S25 à S28 changer la hauteur – 10 demis tons

S18 à S18,5 supprimer-séparer, coller

S19 à S20 supprimer-séparer, coller

S20 à S21,5 supprimer-séparer coller, changer la vitesse -40%

Corruption des fichiers de la méthode Incantation Eronnée

premier essai

suites des audio avec méthode paufinée

Cette méthode s’applique sur des fichiers déjà au format mp3

Pour des données brutes telles que des images, la méthode a été appliquée mais une deuxième est venue s’ajouter pour adapter car pour notre oreille, l’effet est n’est pas perceptible, en effet on entend le même bruit tout du long : On a donc repris les dernières secondes qui étaient plus légères et audibles, c’est donc celles ci qui ont été chopped. Et les modifications de vitesse et hauteur se sont faites plus dures afin d’avoir de pouvoir percevoir le changement.

Corruption d’un fichier de la méthode Acétone

S29,5 à S30,5 : copier

S1,5 à S2,5 : supprimer-séparer, coller

S3,5 à S4,5 : supprimer-séparer, coller

S5,5 à S6,5 : supprimer-séparer, coller, -15 de hauteur

S7 à S8 : vitesse ralentie à -80%

S7,5 à S8 ,5 : supprimer-séparer, coller

S10 à S11 supprimer-séparer coller

S12 à S12,5 : supprimer-séparer, coller

S12,5 à S13 : supprimer-séparer, coller

S14,5 à S17 : -20 demis tons

– 20% l’intégralité de la piste

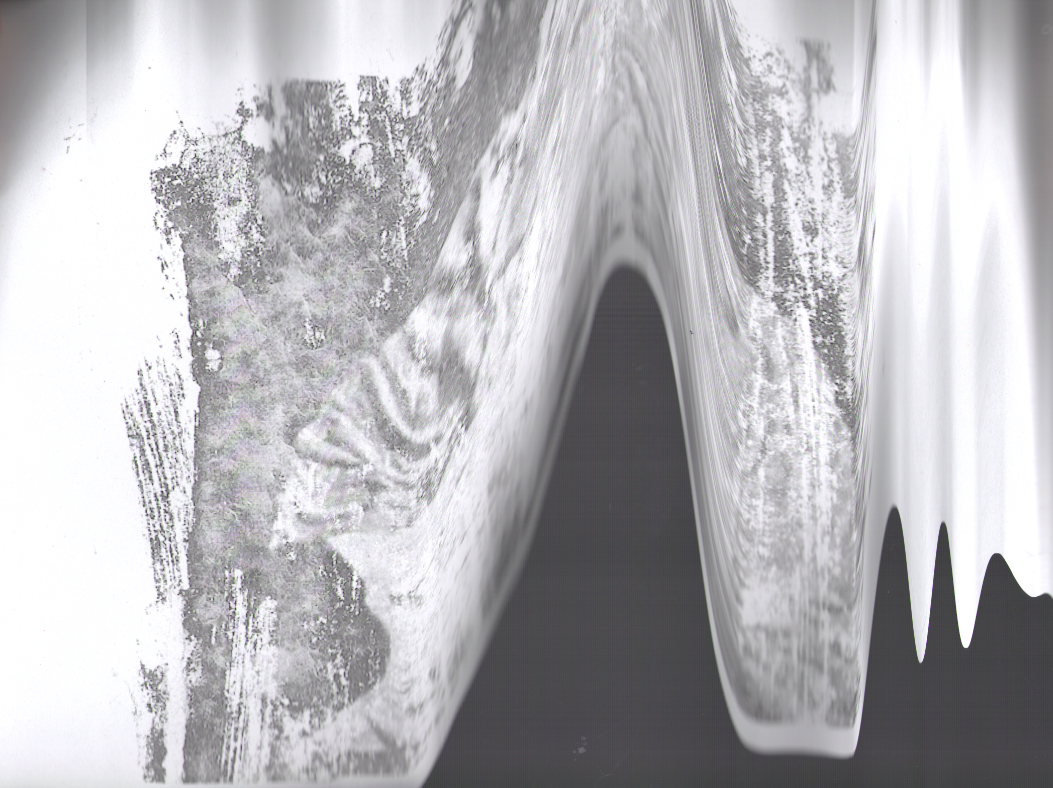

Méthode transfert

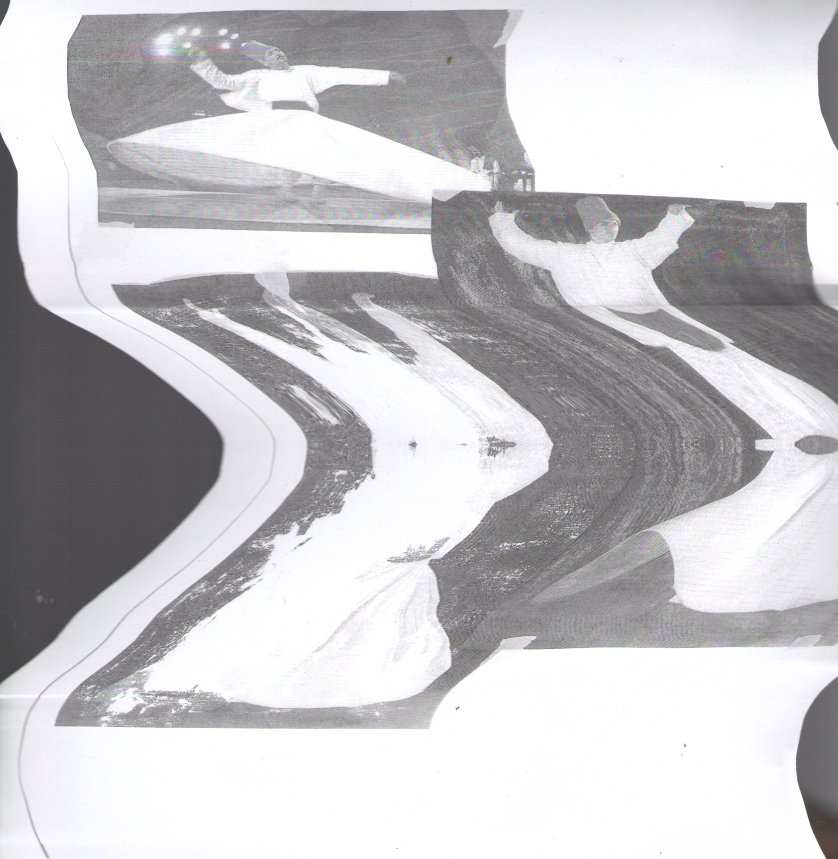

La méthode utilisée est faite cette fois-ci, de façon manuelle.

L’idée est, comme nous l’avons vu dans certains exemples du workshop à corrompre un document, avec un médium, en laissant libre cours au résultat donné.

Ici le but était de réutiliser des images imprimées, de les corrompre, les dissoudre, les superposer avec des produits chimiques (colle, acétone, cartons colorés). De cette manière il n’est pas possible d’avoir un résultat identique, ni même de décider ou contrôler quel en sera le résultat.

À la manière de la décalcomanie, les images ont été placées sur du papier puis badigeonnées d’un des produits. Non seulement le transfert qui en ressort n’est pas la copie identique de l’original, mais l’original lui-même en est modifié irréparablement.

Les images font référence au sujet choisi comme base de travail (documents à caractère sorcier, soufisme, kabbale, ésotérisme, tout ce qui rapporte à l’occulte). Le résultat, quant à lui, de caractère aléatoire, ne fait que renforcer cette idée de “l’inexplicable”, la chimie entre les différents produits et le papier donne à chaque fois un résultat différent, laisse apparaitre des formes qui ne figuraient pas sur l’original ou n’en fait le transfert que de certaines, laissant sur le papier des sortes de griffures, apparitions, disparitions, déformations, taches et auras.

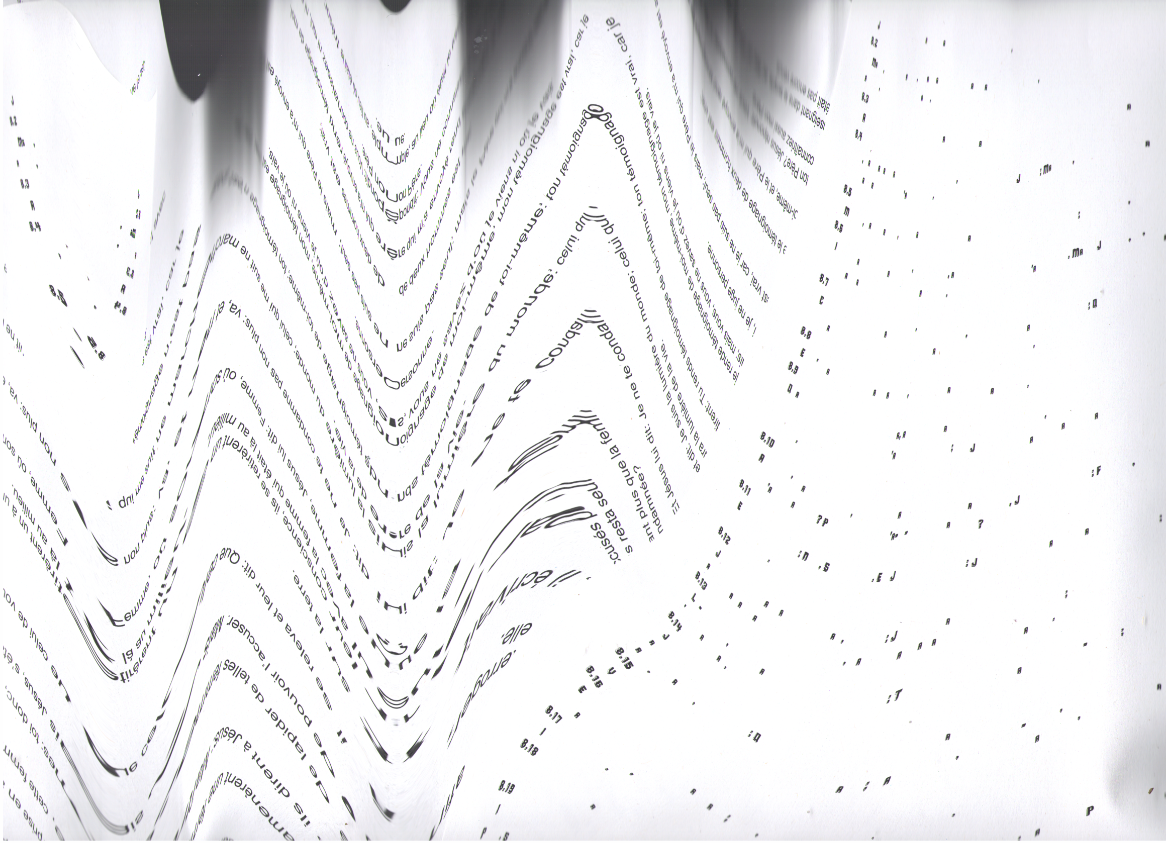

Méthode de corruption de texte

Ici, nous avons cherché à produire du texte corrompu. Deux méthodes en sont ressorties. La première méthode joue avec les erreurs causées par des problèmes liés à la police de caractère et la seconde avec des problèmes de traductions.

première méthode :

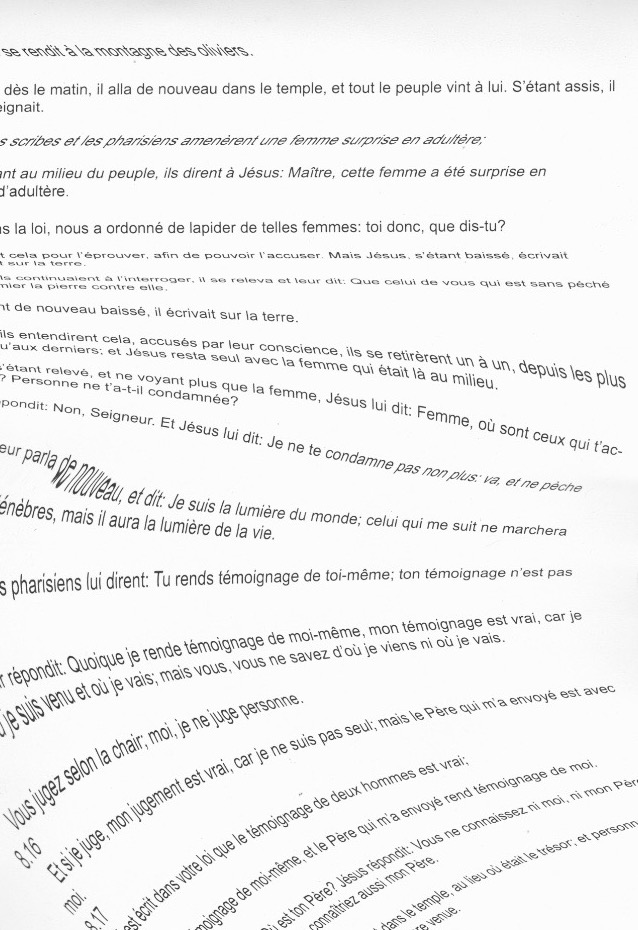

– importer un contenu (vidéo, audio, image, texte) dans Sublime (annexe1 : extrait de la bible)

– insérer le texte quie en résulte dans un programme de traitement de texte qui permette de changer les polices et d’ajouter des styles.

– mettre le texte en police Arial

– remplacer la police Arial par la police Cuba à caractères incomplets (annexe2)(annexe3)

– sélectionner le texte et ajouter le style : petite capitale (annexe4)

– sélectionner le texte et ajouter le style : exposant ou indice (annexe5)

Nous avons également appliqué cette méthode à un contenu qui avait précédemment été corrompu par la Méthode transfert. (annexe8)

deuxième méthode : (exemple en italique)

– traduire un texte du français vers une autre langue (prenons par exemple l’Africaans) sur google traduction

– reprendre la traduction obtenue (Français- Africaans) et la traduire dans une nouvelle autre langue (donc autre que l’Africaans, par exemple : l’Albanais) en n’acceptant pas les "langues détectées" que propose google traduction donc en traduisant toujours à partir du français vers une autre langue

– répéter cette dernière étape plusieurs fois avec d’autres langues

– enfin, prendre la dernière traduction obtenue (par exemple une traduction Français-Allemand) et inverser le sens de traduction (donc ici, Allemand-Français). (annexe6)

– copier coller la traduction obtenue dans un programme de traitement de texte (annexe7)

Méthode TEST Parasite vidéo

Cette méthode est un test, une recherche autour du glitch et de la sorcellerie, et non une méthode en lien avec notre travail de corrumption.

Ici, la méthode explorée tourne autour du montage vidéo.

Le but étant de mixer, métamorphoser , fusionner des vidéos d’origines différentes ( discours/ 3D/Expériences manuelles de Margot), tout comme des sons (discours/messe/larcens) tournant autour du spirituel, de l’exorcisme, du caractère sorcier. Le discours du prêtre étant la base de la vidéo, dans lequel sont venus parasiter sons, vidéos et images renforçant le caractère étrange, aléatoire, inattendu et dérangeant des bugs informatiques. Ses « parasites » tout comme la vidéo, sont court et tentent de montrer une défaillance informatique qui nous fige le temps de quelques instants. Le spectateur se trouve ainsi devant son écran et avale les diverses sources que lui « vomi » cette vidéo, il est impuissant, presque habité par le « diable" dont le prêtre lui parle .

Méthode déformations et remplissages numériques

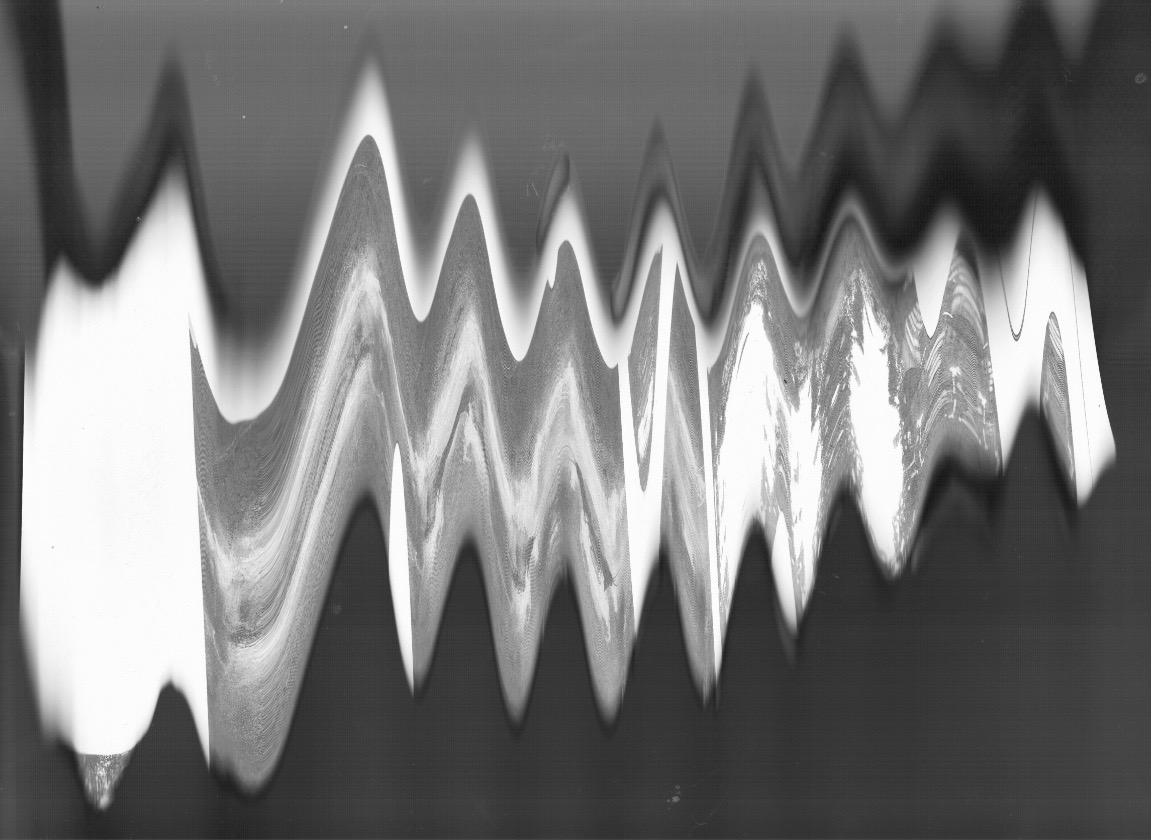

Cette méthode de corruption a été travaillée autour de l’imprimante.

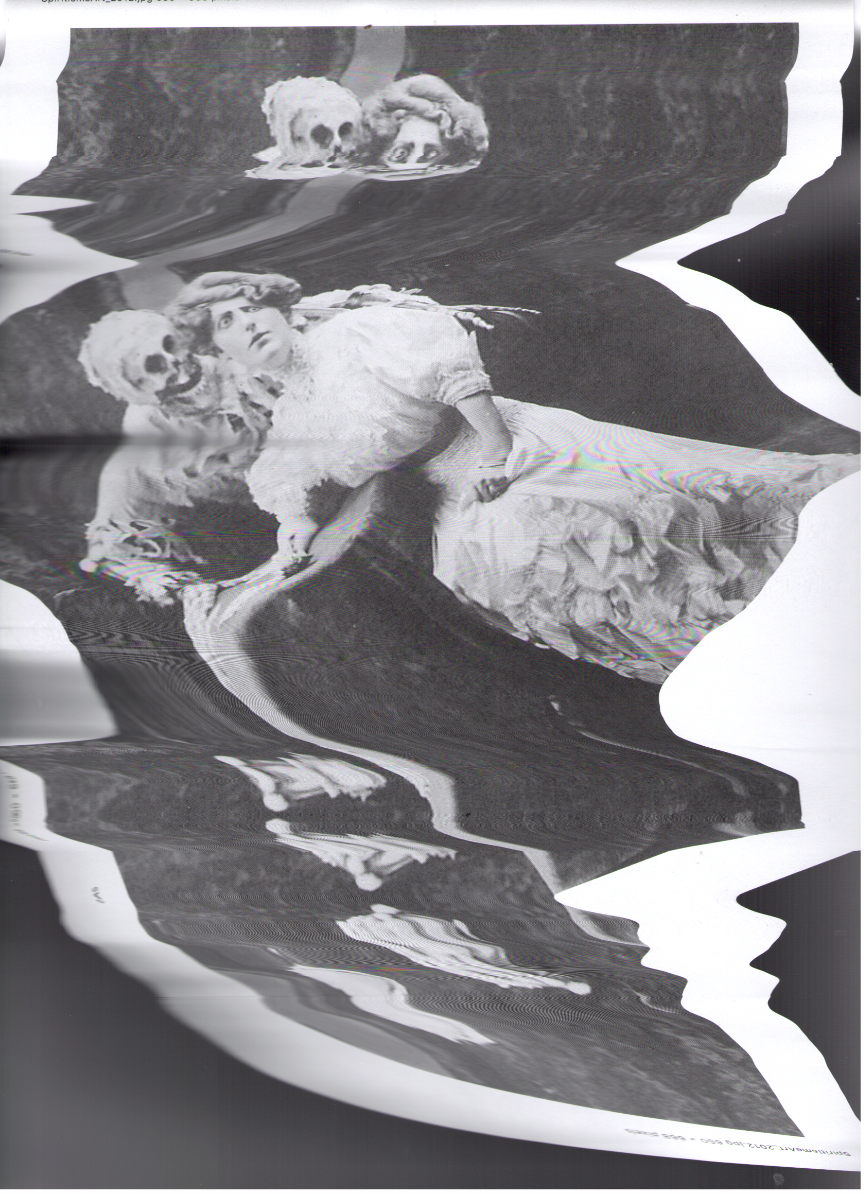

Une première série a été faite autour du scan et de la numérisation dans le but de créer une déformation aléatoire de l’image. Des images, récupérée sur internet tournant autour de thème de l’exorcisme, du sorcier, de l’étrange.

* - Disposer les images choisies sur la surface, l’écran, de l’imprimante.

* - Enclencher la numérisation depuis l’ordinateur.

* - Durant la numérisation, déplacer, bouger, tourner, les images mise sur l’écran de l’imprimante.

* - Le résultat sera dévoilé sur l’ordinateur, à la fin de la numérisation.

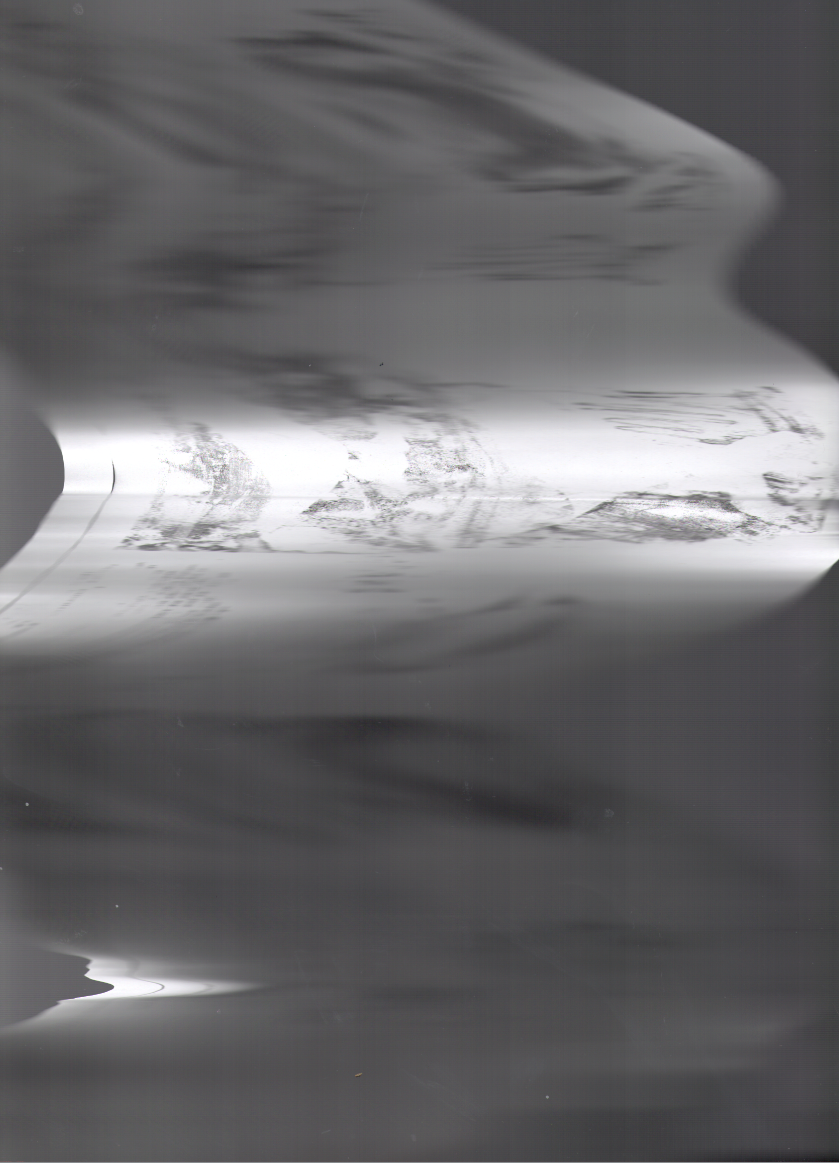

Le deuxième essai consiste à sur une même feuille de papier, faire imprimer depuis sont ordinateur une séries d’images, ici en noir et blanc, de différents formats tournant toujours autour du thème de l’exorcisme, du sorcier, de l’étrange. Le résultat consisterai à avoir une page immaculée de noir, où l’on devra déchiffrer à travers cette épaisse mer d’encre le restant de ces images au caractère étrange et sorcier ayant été détérioré, étouffé au fur à mesure par les images qui se sont mises au dessus.

– Lancer depuis son ordinateur l’impression d’une image.

– Récupérer l’image imprimée et la remettre en haut du réservoir de feuille de l’imprimante. L’image de la feuille doit être face à nous.

– Répéter ce procéder jusqu’à ce que les images présente sur la feuille ne soit presque plus visible.

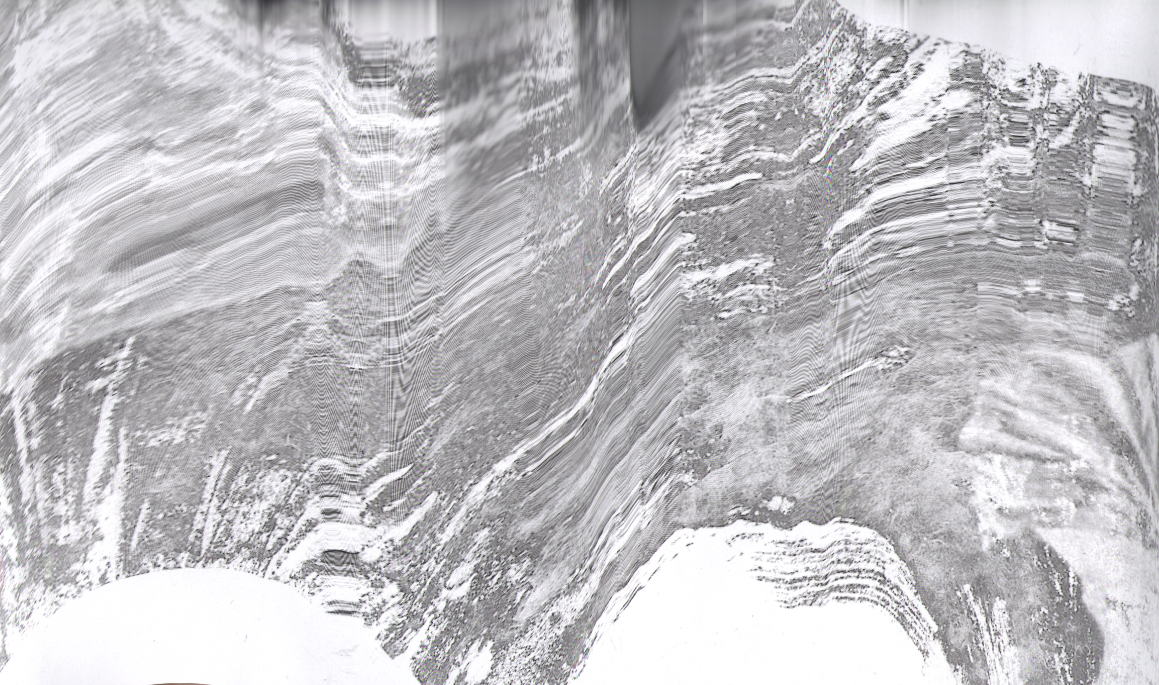

FUSION DE METHODES

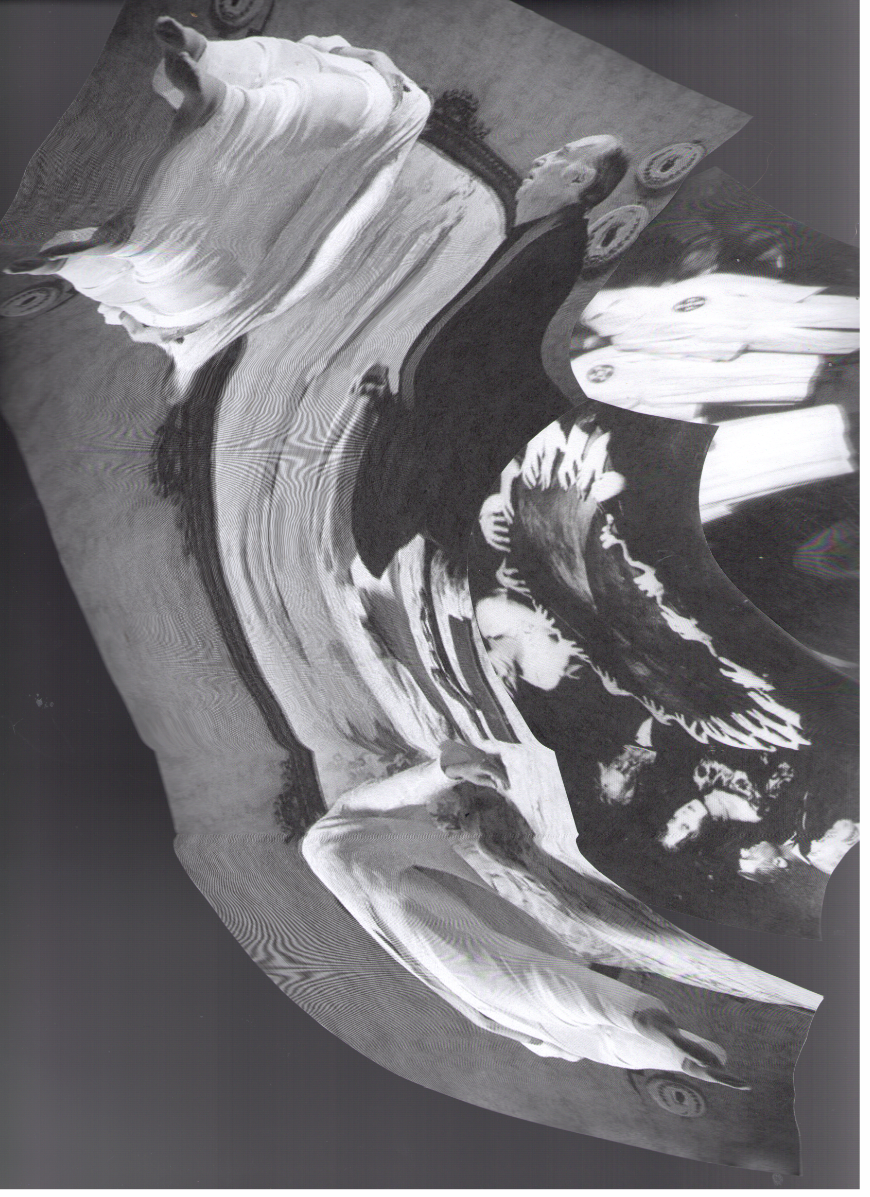

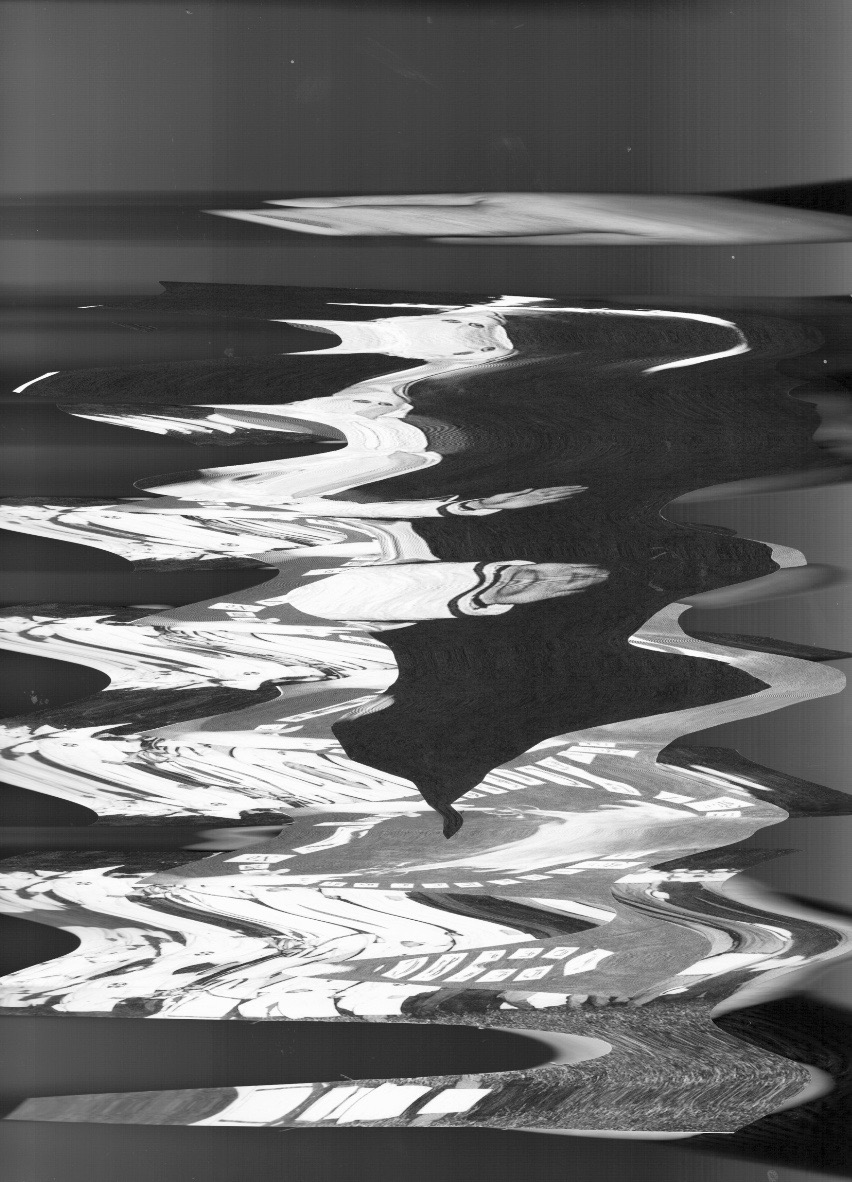

Ici, on a utilisé la méthode "déformations numériques" pour l’appliquer sur la méthode "corruption de texte" et "méthode transfert".

Le procédé est donc le même , seul les fichiers -changent :

* - Disposer les images choisies sur la surface, l’écran, de l’imprimante.

* - Enclencher la numérisation depuis l’ordinateur.

* - Durant la numérisation, déplacer, bouger, tourner, les images mise sur l’écran de l’imprimante.

* - Le résultat sera dévoilé sur l’ordinateur, à la fin de la numérisation.

Les résultats de la fusion de ces méthodes sont aléatoires et renvoient à un caractère étrange, voir mystique. On corrompt donc le fichier d’origine pour en révéler une copie qui ne ressemblera donc plus au fichier de base.

Résultats avec la méthode transfert :

Résultats avec la méthode " corruption de texte" :

La finalité de notre projet était d’obtenir des documents de nature variées sur lesquels nous pourrions chercher, à la manière de la transcommunication, du sens, par le biais de la phonétique.